Обзор новых угроз, анализ рисков и последствия для безопасности ИТ-инфраструктуры

Практически все государственные и частные компании сталкиваются с утечками информации. Чтобы ИТ-инфраструктура исправно работала, необходима максимальная защищённость от хакерских атак. Чем развитее ИТ-инфраструктура, тем выше риски, тем более серьёзные меры предосторожности должны быть приняты. Даже владельцы среднего и малого бизнеса не могут чувствовать себя в безопасности.

Новые угрозы информационной безопасности и их последствия

С каждым годом повышается зависимость людей от интернет-сетей, персонал получает возможность работать из любого места, подключившись к серверу компании. Мировой тренд – удалённая работа, всё меньшее количество сотрудников работают из офиса. Это приводит к ухудшению ситуации с информационной безопасностью. Развитие технологий, возможность использовать для работы личные устройства, имеющие постоянное соединение с интернетом, облегчают злоумышленникам доступ к секретной информации.

Российские эксперты выделили основные угрозы текущего года:

- Утечка персональных данных, более 60% проблем возникает из-за несанкционированного доступа к конфиденциальной информации. Социальные сети облегчают хакерам работу.

- Рост количества кибератак. В 2022 году наблюдалось максимальное число кибератак на государственные и корпоративные сети. Они направлены на хищение информации, внесение изменений в деятельность организаций. Необходимы новые комплексные подходы для решения проблемы.

- Уход зарубежных компаний с российского рынка привел к возникновению брешей в серверах и программах. В течение года выявлено 25.000 уязвимостей. Началось активное импортозамещение, но разработка ПО с нуля чревата дефектами программы, снижающими безопасность.

- Необходимость принятия моделей Zero Trust и Threat Hunting, основанных на использовании полной идентификации доступа.

Обеспечения ИТ-безопасности невозможно достичь без грамотного персонала. Необходим тщательный подбор кадров, их проверка, контроль выполняемой работы. Новые риски приводят к утечке конфиденциальной информации, выходу систем из строя, финансовым и репутационным потерям.

Принципы и методы обеспечения безопасности ИТ-инфраструктуры

Основными принципами обеспечения информационной безопасности являются конфиденциальность, целостность, доступность. Для достижения результатов компании должны использовать комплекс средств:

- правовые;

- организационные;

- программные;

- технические.

Такой подход даст возможность построить надёжную отказоустойчивую ИТ-систему. Угрозы могут иметь внешний и внутренний характер, зависеть от злоумышленников и ошибок сотрудников.

Например, необходимо предпринять следующие меры:

- использовать антивирусное ПО;

- обновлять ПО;

- применять защищённое соединение (протокол HTTPS);

- использовать уникальные пароли;

- создавать резервные копии;

- обучать персонал.

Для обеспечения конфиденциальности, доступности и целостности информации необходима парольная аутентификация, самое уязвимое место – слабые пароли. Многофакторная аутентификация способна защитить от внешних и внутренних угроз. Желательно дополнительно использовать биометрию.

Аудит и оценка безопасности ИТ-инфраструктуры

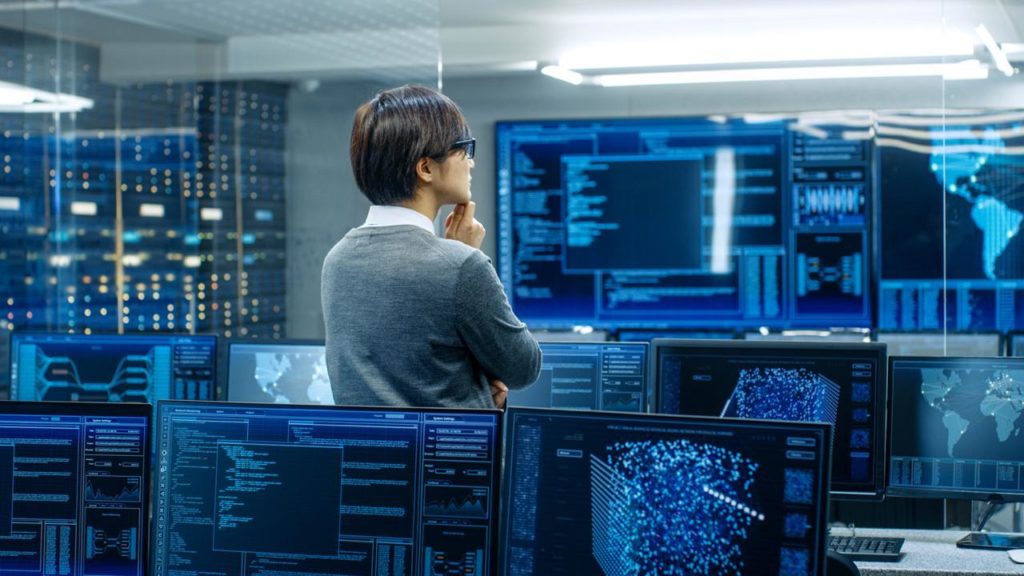

Для оценки безопасности информационной системы, разработки программ ее усовершенствования необходим профессиональный ИТ аудит.

Задачи аудита:

- определение уровня жизнеспособности it-инфраструктуры;

- выявление эффективности использования ресурсов, уязвимых мест;

- разработка плана исправления ошибок, устранения «узких» мест;

- мероприятия по укреплению безопасности.

Во время проведения осуществляется анализ работы оборудования, сетевой инфраструктуры, ПО, систем безопасности. Уход из РФ зарубежных компаний привёл к невозможности купить новое решение, замедлению поставок, приобретению оборудования без официальной гарантии, прекращению работы ERP, CRM.

После проведения аудита аутсорсинговые компании помогут работать в новых условиях:

- проанализируют it-инфраструктуру, выявят места, уязвимые перед санкциями;

- проанализируют бизнес-процессы;

- спроектируют локализованную самодостаточную it-инфраструктуру;

- подберут, внедрят, адаптируют альтернативные решения;

- обеспечат развитие и поддержку установленного антивирусного ПО.

Преимущества ИТ-аудита – практическая направленность, предоставление достоверного отчёта, рекомендации по оптимизации.

Тенденции обеспечения безопасности и надежности ИТ-инфраструктуры

Большинство руководителей компаний осознали необходимость внедрения дополнительных мер для обеспечения it-безопасности. Аналитики называют главные тренды в этой области:

- принятие государственных нормативных актов, направленных на защиту конфиденциальных данных;

- использование стратегии унификации доступа с помощью SSE-платформы;

- принятие во внимание риска безопасности it-инфраструктуре при заключении сделок и деловых соглашений;

- локализация данных;

- использование методов вычислений, повышающих конфиденциальность;

- регулирование искусственного интеллекта.

Нельзя преуменьшать важность человеческого фактора. Для обеспечения безопасности необходимо обучить персонал соблюдать требования и нести ответственность за нарушение, а так же поощрять за соблюдения правил. Многие компании оценили преимущества передачи обеспечения безопасности информационной системы аутсорсинговой компании.

Компания BitRaid проведёт аудит состояния it-инфраструктуры, обеспечит антивирусную защиту рабочих мест, интернет-трафика, электронной почты, серверов, организует администрирование средств шифрования, защитит периметр сети, ограничит доступ в сеть извне. С каждым клиентом заключаем соглашение SLA. Закажите бесплатную консультацию, получите ответы на интересующие вопросы.